Запрещенные сайты в tor браузере

Содержание:

- Открыть закрытый для всех сайт – алгоритм действий

- Цифровая гигиена: правила поведения внутри теневой сети Tor

- Как зайти в Даркнет?

- Список поисковых систем

- Советы касательно вопросов анонимности

- В чем отличие между анонимайзером и VPN?

- Как найти активные луковые сайты

- Поисковые системы Tor

- Как пользоваться браузером Тор

- Найти нужную информацию только в tor браузере

- Что такое TOR?

- Internet Explorer

- Скачивание специального поисковика

- Как открыть поисковик для Даркнета

- # 3- Tor Browser:

- Подведем итог

Открыть закрытый для всех сайт – алгоритм действий

Первое посещение указанного приложения сопровождается тем, что находясь в сети, можно открыть сайты, использование которых разрешает стандартная поисковая система. Такие действия можно практиковать и при наличии любого другого браузера, а при загрузке этого расширения, людей интересует именно анонимный и нелегальный доступ к тёмной стороне всемирной паутины.

Не все ещё поняли, что из себя представляет глубокий, запрещённый стандартными приложениями интернет, а на самом деле в его глубинах скрываются такие возможности:

- доступ к закрытым государственным сайтам, ресурсам тайных разработчиков, системам особой секретности;

- возможность просмотра ресурсов, которые добровольно ушли в тень, чтобы оставаться незамеченными для широких кругов пользователей;

- просмотр всех сайтов для взрослых, которые не проходят через фильтры стандартных систем;

- незамеченное пребывание на сайтах, где торгуют поддельными документами, оружием, наркотиками, другими нелегальными товарами;

- получение доступа ко всем видам запрещённого контента.

Цифровая гигиена: правила поведения внутри теневой сети Tor

DarkNet — это очень опасное место, поэтому каждый пользователь скрытых сетей придерживается ряда ОПРЕДЕЛЕННЫХ ПРАВИЛ, чтобы минимизировать риски деанонимизации. При этом, абсолютно у каждого юзера свод этих правил индивидуальный, т. к. их количество зависит от уровня развития в IT.

Следовательно, у меня, как у веб-программиста тоже есть свод этих правил, о которых я вам сейчас расскажу. Более того, я настоятельно рекомендую вам их придерживаться в том случае, если вы являетесь рядовым пользователем Tor.

Правило №1. Никогда не отключайте расширения HTTPS Everywhere и NoScript в силу того, что они обеспечивают вам защиту в теневой сети Tor.

Правило №2. Логины, пароли и должны быть уникальными, т. к. любой админ сайта в DarkNet может использовать их в корыстных целях.

Правило №3. Атакой «cross-device tracking» можно деанонимизировать любое устройство, поэтому отключайте динамик перед выходом в Tor.

Правило №4. Залепите камеру устройства перед тем, как запустить Тор браузер, если не хотите, чтобы за вами наблюдали админы onion-сайтов.

Правило №5. Всегда используйте связку VPN + Tor, либо proxy + Tor, т. к

выше я уже рассказывал о том, почему именно это настолько важно.

Конечно, это далеко не все правила, которых я придерживаюсь, но для новичков этого будет вполне достаточно. Когда вы более или менее втянетесь в DarkNet и кибербезопасность, то тогда уже начнете использовать мощные фаерворы вместо слабых антивирусов, а также анонимные OS вместо Windows.

Ну, а пока я рекомендую особо не париться по этому поводу. В будущем я обязательно заведу новые рубрики на темы кибербезопасности и вирусов, из которых вы узнаете все, что касается защиты конфиденциальных данных.

Как зайти в Даркнет?

Получить доступ через популярные браузеры к скрытой сети нельзя, для этого необходимо специальное ПО. Поможет в этом TOR браузер, о котором я подробно рассказывал в одной из статей блога. Все что нужно – скачать на официальном сайте и установить бесплатную программу, после чего выполнить необходимые настройки.

Используя поисковую строку Тор-браузера, вы получите доступ к необходимому вам сайту в Даркнете.

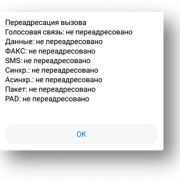

Даже используя Тор, не забывайте о безопасности. Во-первых, скачивать браузер нужно только на официальном сайте, иначе вы рискуете получить программу, зараженную вирусами. Во-вторых, перед тем, как попасть в Даркнет, установите необходимые настройки безопасности и проверьте, действительно ли луковая маршрутизация выполняется, и вы защищены.

Список поисковых систем

Ресурсы, работающие через теневой интернет, распространяются с доменом onion, если в конце ссылки нет этой приписки, значит он доступен через обычный браузер. Адреса постоянно меняют, чтобы их не заблокировали или отследили, поэтому многие ссылки через время не работают. Не знаете, как в тор браузере найти запрещенные и скрытые сайты? Ознакомьтесь со списком ниже.

not Evil

not Evil – один из самых популярных поисковиков. Разработчики постоянно пополняются базу данных и индексируют новые ресурсы. Ранее назывался TorSearch, но название было изменено из-за путаницы пользователей, которые думали, что это официальный сервис обозревателя.

Fess

Fess – самая безопасная поисковая система в сети Tor. Разработчики намеренно не индексируют площадки с узконаправленными услугами и онлайн магазины с нелегальной продукцией. Основная задача Fess – поиск информацию, которую удалили или цензурировали в глобальной сети. База не такая большая, как у конкурентов, но пользователь не наткнется на ресурсы мошенников или нежелательное программное обеспечение.

Ahima

Система предназначена для поиска форумов, чатов и других ресурсов с анонимным общением. В даркнете сложно найти форумы не по узкой или запрещенной тематике, так что не путайте со стандартными чатами. Преимущество сервиса – он работает не только через тор, но и через обычный интернет.

На заметку: не работает или заблокирован Tor? Читайте как это исправить, в статье: «Как обойти блокировку обозревателя Тор«

Torch

Создатели поисковика назвали свой сервис очень символично – факел. Это самая старая и самая обширная база в Darknet, но из-за плохой оптимизации алгоритма, система провисает и загружается через раз. Рекомендуем быть острожными, внимательно смотрите на что нажимаете. Torch зарабатывает на контекстной рекламе, чем активно пользуются мошенники, заказывая объявления своих сайтов.

Интернет-ресурсы в даркнете постоянно переезжают или закрываются, на их место приходят новые. Основное правило – будьте осторожны, не давайте личных данных, не скачивайте программы, если не уверены в них и не ввязывайтесь в сомнительные истории.

Советы касательно вопросов анонимности

За присутствие человека на запрещённом сайте, его может ждать уголовная ответственность, ведь тот, кто пользуется простыми браузерами, даёт возможность считывать о своём месте пребывания всю информацию. Поскольку приложение тор является гарантом полной анонимности при доступе к сети, для посещения закрытых сайтов нужно использовать именно её

Но стоит помнить, что пользовательская неосторожность, корректировка каких-то настроек, могут снять защитный механизм, что потом закончится не очень положительно

Включая эту информацию, для полной анонимности, при установке такого расширения, пользователь должен знать такие факты:

- после скачивания и запуска программы необходимо принять её стандартные настройки;

- не следует заниматься самостоятельным добавлением различных плагинов, расширений;

- без знания специфики работы системы, вносить самостоятельные корректировки к установкам запрещено;

- когда есть желание что-то изменить или добавить, следует обратиться за советом к опытному программисту, чтобы не навредить.

После посещения сайта с сомнительной репутации и после просмотра контента сомнительного качества, человеку следует дополнительно почистить память кэша

Такие дополнительные меры предосторожности точно помогут остаться незамеченным. Стоит дополнительно проверять настройки самого мультимедийного устройства, ведь может быть включена визуализация места пребывания

В чем отличие между анонимайзером и VPN?

И анонимайзер, и VPN обеспечивают конфиденциальность пользователей, однако анонимайзер отличается от виртуальной частной сети (VPN) принципом работы.

VPN – это целая сеть, которая шифрует ваш трафик. При подключении к VPN вы подключаетесь к сети, и при подключении к определенной сети VPN у людей становится единым IP-адрес – IP-адрес этой сети, что может вызвать определенные проблемы, особенно в работе с различными онлайн-сервисами.

Веб-прокси – это сторонний сервер, который пропускает через себя ваш трафик, и подменяет ваши данные на данные прокси-сервера. Чтобы использовать анонимайзер, не нужно устанавливать на ваше устройство дополнительное ПО, достаточно зайти на сайт анонимайзера, ввести целевую страницу в специальном поле – и вы анонимно посетите сайт, который хотите. Помимо того, в современных анонимайзерах доступны дополнительные опции, такие как отключение скриптов на сайтах и др.

Существует множество бесплатных VPN. Премиальные VPN стоят порядка 10$ в месяц, в при покупке на 2 года цена в 1 месяц снижается до 3$-4$. Анонимайзеры же в большинстве своем бесплатные.

Но, как говорится: «Вы получаете то, за что платите». Прокси-сайты не будут шифровать ваш трафик, как это делает VPN.

Но и некоторые веб-прокси-серверы являются платными. Платные анонимайзеры предлагают лучшее качество защиты. Более дорогие сервисы могут сжимать трафик, кэшировать файлы и даже блокировать назойливую рекламу.

Если все, что вам нужно – это замаскировать свою личность в сети или незаметно попасть на заблокированный сайт, вы можете выбрать предназначенный для этого сервис из списка ниже. Введите домен сайта, на который хотите попасть, в специальное поле, и наслаждайтесь своей анонимностью в Интернете.

Как найти активные луковые сайты

Google Search индексирует весь Интернет, по одной странице за раз. Веб-сканеры (также известные как пауки) – это интернет-боты, которые систематически просматривают интернет-страницы и индексируют контент. Проиндексированный контент находится с помощью поисковой системы.

Темная сеть Tor имеет аналогичную индексацию, хотя вы не найдете эти сайты через Google. По крайней мере, не напрямую.

Нет, вам нужна специальная поисковая система Tor. Кроме того, существует множество сайтов, которые собирают списки луковых сайтов, например The Hidden Wiki, с которыми вы можете ознакомиться ниже. Существуют также поисковые системы по луковичным адресам, такие как Ahmia, которые позволяют искать в сети Tor луковые адреса из обычного браузера.

1. Скрытая вики

Скрытая вики – это отправная точка для новых посетителей даркнета . Существуют старые зеркальные версии The Hidden Wiki, но на них есть несколько устаревших сайтов, а также неработающие ссылки.

Скрытая вики содержит ссылки на службы криптовалютного кошелька, службы безопасного обмена сообщениями, службы хостинга доменов, торговые площадки в даркнете, версии популярных социальных сетей в даркнете, различные каналы (например, 4chan, но на Tor) и многое другое. У него также есть длинный список неанглоязычных сайтов.

2. Ahmia.fi

Ahmia.fi – это веб-сайт в открытом доступе, который вы можете использовать для поиска в сети Tor луковых ссылок, но у него также есть луковый адрес. Это один из лучших доступных в настоящее время инструментов поиска в темной сети, быстро доставляющий ссылки на луковичные адреса, содержащие ваши поисковые запросы.

Как и в любой поисковой системе Tor, вы всегда будете получать неоднозначные результаты. Сама природа сети означает, что не каждый адрес доступен для поиска, а темный веб-контент не индексируется красиво и аккуратно, как clearnet.

Тем не менее, вы можете использовать Ahmia, чтобы найти полезные луковые ссылки, а затем скопировать их в браузер Tor для более легкого доступа. Ahmia отфильтровывает любой контент, содержащий жестокое обращение с детьми, но вы все равно найдете ссылки на другой контент для взрослых, так что будьте осторожны.

Если вы используете Google для поиска Facebook, вы попадаете в социальную сеть.

4. Не зло

Если TORCH не помогает найти то, что вам нужно, попробуйте Not Evil. Not Evil больше похож на обычный поиск в Интернете и является преемником TorSearch (еще одна поисковая система Tor) и Evil Wiki (еще один сайт со списком).

Например, поиск по запросу «Facebook» возвращает официальный луковый сайт Facebook. Поиск по запросу «Proton» возвращает официальный луковый сайт Proton Mail и так далее.

Поисковые системы Tor

В глубокой сети имеются тысячи веб-сайтов, содержащих полезную информацию. Пользователь не может знать все русские или англоязычные ресурсы. Именно поэтому достаточно узнать адрес поисковой системы, и тогда можно будет найти любую интересующую информацию.

Поисковая система Candle

Одним из популярных поисковых систем глубокой сети считается Candle. Поисковик расположен по адресу: «gjobqjj7wyczbqie.onion». После открытия страницы, пользователи увидят переделанный Гугл-поиск.

Примечательно, что поисковая система способна выдавать как русскоязычные, так и англоязычные запросы. В целом веб-сайт работает как привычный для пользователя поисковик.

Поисковая система Ahmia

Веб-сайт был разработан одной некоммерческой организацией, которая поддерживает глубокую сеть и такие проекты, как Tor2Web и Globaleaks. Поисковик доступен по адресу «msydqstlz2kzerdg.onion».

Преимуществом поисковой системы является то, что она доступна не только в «глубоком интернете». Пользователи могут попасть на веб-сайт, используя обычный браузер. Как и в вышеуказанном поисковике, Ahmia позволяет вводить русскоязычные запросы.

Поисковик not Evil

Довольно неплохой поисковик, позволяющий искать любые тор сайты. Внешне веб-сайт ничем не примечателен. Ресурс «not Evil» расположен по адресу: «hss3uro2hsxfogfq.onion».

Преимуществом поисковой системы можно считать то, что она способна находить такие ресурсы, которые никогда не смогут отыскать популярные поисковики. При этом в результатах поиска можно увидеть зеркала популярных в обычном интернете ресурсы.

Поисковик Torch

Torch – хороший ресурс, размещенный в сети Tor. Поисковая система имеет большую базу проиндексированных веб-страниц. Ресурс расположен по адресу: «https://xmh57jrzrnw6insl.onion/». На главной странице расположена строка поиска и реклама.

Согласно статистическим данным, ресурсу удалось проиндексировать более миллиона веб-страниц. В целом поисковая система не плохая, но иногда можно заметить «притормаживания». Еще одним недостатком можно считать поисковую выдачу, а именно на первом месте иногда размещаются небольшие, совсем недавно созданные ресурсы.

Как пользоваться браузером Тор

Начать использовать Tor довольно просто, для этого необходимо скачать Tor Browser из обычного браузера и установить его. Устанавливается Tor следующим образом:

Когда браузер Tor будет установлен на компьютер, его необходимо правильно настроить для работы в анонимной сети. Запустите Тор через ярлык Start Tor Browser.exe из папки, куда он был установлен. Далее необходимо установить первичные параметры. Это можно сделать автоматически, нажав «Соединиться» в открывшемся окне, но работает такой способ не всегда.

Если автоматически подсоединиться к сети Tor не получилось, можно выбрать пункт «Настроить» и самостоятельно установить необходимые параметры. Процесс ручной настройки Тора также довольно простой, нужно будет ответить на 2 вопроса:

Когда ответы будут выбраны, браузер Тор вновь попробует произвести автоматическую настройку по полученным данным. Это может занять пару минут, после чего Tor запустится.

Обратите внимание: Браузер Тор выполнен на основе Firefox.

Чтобы окончательно убедиться, что компьютер теперь находится в анонимной сети, нужно нажать на кнопку «Проверка интернет-настроек Tor».

Если откроется страница, на которой написано, что браузер использует Tor, значит, все настроено верно, и программой можно пользоваться для анонимного доступа к ресурсам.

Важно:

В браузере Tor можно смотреть цепочку, по которой достигается анонимность пользователя. На любой странице нажмите на значок с зеленой луковицей слева от адресной строки

Откроется всплывающее меню, где видно, по какой цепочке проходит запрос от компьютера к конечному серверу.

Для достижения максимальной конфиденциальности, в Tor предусмотрены 4 уровня безопасности. По умолчанию браузер выставляет минимальный, но при желании можно изменить данный параметр. Для этого нужно нажать на зеленую луковицу слева от браузерной строки и выбрать пункт «Настройки конфиденциальности и безопасности».

Откроется новое окно, где можно ползунком отрегулировать уровень безопасности от низкого до высокого. Около каждого из вариантов написано, чем они отличаются, и какие функции они выключают. Чем более высокий уровень безопасности, тем хуже различные плагины и сервисы будут работать в браузер, а контент на сайтах отображаться.

Для базового использования браузера Тор достаточно низкого уровня безопасности.

Найти нужную информацию только в tor браузере

Не всегда хватает желающих что-то дополнительно загружать и копаться в установках, чтобы наладить функционирование дополнительного программного обеспечения. Для таких любителей интернета, существует вариант загрузки нужных данных прямо в браузере. Для поиска нужного контента, достаточно выполнить пару таких простых шагов:

- перейти в рабочий режим компьютерного или мобильного приложения;

- загрузить меню библиотеки сайтов;

- подобрать нужный ресурс и перейти по указанной в строке ссылке;

- дождаться открытия нужной страницы и зафиксировать для себя интересный контент.

Единственная проблема этой программы, поиск внутри неё будет очень медленным. Устранить эту проблему практически нельзя, ведь такая специфика работы, используемая для браузера. Для более быстрой и продуктивной деятельности в интернете, лучше будет воспользоваться первым вариантом настройки – сделать параметры указанного расширения рабочими для всех остальных программ.

https://youtube.com/watch?v=U5emRZrnTxY

Если нет возможности самостоятельно решить проблему в положительном плане, поиск информационных данных является затруднённым, нужно обратиться за профессиональной поддержкой. Можно пойти в сервисный центр по месту жительства, отдать мультимедийное устройство специалистам и дождаться позитивного решения существующей проблемы. Искать нужные данные в браузере тор только сначала сложно и только из-за того, что человек привык пользоваться совсем другой системой. После понимания того, что и за чем нужно проделывать, находить нужный контент в программе такого образца будет легко. Если её использовать постоянно, в любом случае, тор стоит сделать браузером по умолчанию.

Что такое TOR?

Я вовсе не хочу загружать вас техническими терминами и понятиями, которые, по большому счету, будут лишними. Просто буквально в двух словах (на пальцах) обрисую принцип работы технологии Тор и построенного на ее основе Tor Browser. Это знание позволит вам понять, что стоит ждать от этого ПО, какие сильные и слабые стороны у него есть, чтобы уже осознано применять его для своих нужд.

Итак, изначально все это варилось в одном из военных ведомств США. Зачем им это было нужно история умалчивает, но в начале двухтысячных зачатки технологии Тор были совершенно неожиданно выложены в общий доступ. Причем были открыты исходные коды и это ПО попало в статус свободно распространяемого. Что это значит? И насколько можно доверять такому «подарку»?

Вопрос справедливый, но доверять можно именно по причине открытости кода этой технологии. Дело в том, что с тех пор (за полтора десятка лет) эти программные коды изучили (и вносили изменения) сотни, если не тысячи смыслящих в этом людей и никаких «закладок» и «потайных дверей» найдено не было. Там, где речь идет о безопасности

(в нашем случае передаче и хранении информации), лучше работать именно с открытым ПО (программным обеспечением).

Кстати, именно поэтому при выборе п , а для . Просто они относятся к разряду свободного ПО и их код проверяли тысячи грамотных специалистов. Так как-то спокойнее, ибо храню много паролей от сервисов завязанных на деньги и потерять их было бы очень накладно.

Замечательно, не правда ли? Я понимаю, что таким образом люди могут прикрывать свои темные делишки. Не без этого, конечно же. Но общая идея Тора все же светлая — обеспечить пользователю интернета реальную свободу в виде полной анонимности. Например, в каких-то странах может быть не обосновано блокирован доступ к каким-то ресурсам, а Тор Браузер позволит эти препоны обойти и не понести наказания за данное нарушение, ибо не узнают, что вы это делали (или не докажут). Но не суть…

Как работает TOR

? Это называют луковичной маршрутизацией. Смотрите. Существует сеть узлов принадлежащих приверженцам этой технологии. Для передачи данных используются три произвольных узла. Но какие из них? А этого как раз никто и не знает.

Тор браузер отправляет пакет первому узлу, причем в нем находится зашифрованный адрес второго узла. Первый узел знает ключ для шифра и, узнав адрес второго, переправляет туда пакет (это как у лука сняли первый слой). Второй узел, получив пакет, имеет ключ для расшифровки адреса третьего узла (сняли еще один слой с лука). Таким образом, со стороны не возможно понять, какой именно сайт вы в итоге открыли в окне своего Tor Browser.

Но обратите внимание, что шифруется только путь

(маршрутизация), а само содержимое пакетов не шифруется. Поэтому для передачи секретных данных лучше будет их предварительно зашифровать (хотя бы в упомянутом выше ТруКрипте), ибо возможность их перехвата (например, с помощью снифферов) существует

Кроме этого у данной технологии есть еще несколько недостатков

(или особенностей):

- Интернет-провайдер (или кто-то еще, кто следит за вашим трафиком) может понять, что вы используете Тор. Что именно вы смотрите или делаете в сети он не узнает, но иногда сам факт знания того, что вы что-то скрываете, может иметь последствия. Учтите это и по возможности изучите способы усиления маскировки (а они существуют), если для вас это критично.

- В сети TOR используется не специальное скоростное оборудование, а, по сути, обычные компьютеры. Отсюда выплывает и еще один недостаток — скорость

передачи информации в этой секретной сети может существенно различаться и иногда ее бывает явно недостаточно для, например, просмотра медиа-контента.

Internet Explorer

Из-за медленной скорости работы и многих проблем с безопасностью Internet Explorer считается одним из наихудших браузеров. Обычно его используют только для того, чтобы единожды выйти в интернет и установить себе какой-нибудь более надежный браузер.

Но все же даже у этой программы есть свои весомые преимущества. К примеру, она все еще получает обновления безопасности каждые 30 дней. Также браузер имеет возможность добавлять расширения в черный список и блокировать сайты, пытающиеся собрать информацию о пользователях.

К сожалению, в наше время практически каждая посещаемая нами страница в интернете собирает те или иные сведения и передает их на сторонние серверы. Со временем такая информация может быть использована сетевыми мошенниками

Поэтому крайне важно как можно серьезнее подойти к вопросу выбора браузера и изучить все плюсы и минусы предлагаемого на просторах сети ПО, чтобы в итоге не пострадать от утечки данных

Скачивание специального поисковика

Загрузив на персональный компьютер указанное приложение, пользователь интернета может дополнительно выкачать систему поиска, предназначенную для сотрудничества с тор расширением. Чтобы пользователем было понятнее, каким именно образом будет действовать этот механизм, следует рассмотреть такие моменты:

- взаимодействие системы для просматривания информации и браузера этого типа равносильно сотрудничеству хрома и гугла – посетив google, система автоматически перенаправляет запрос в chrome;

- такие программы являются практически единым целым и действуют по принципу взаимного дополнения;

- за счёт того, что на устройстве присутствует два элемента, процесс вытяжки информационных потоков становится гораздо проще для неопытного человека.

Такой метод является наиболее оптимальным для тех, кто пользуется указанным программным обеспечением и постоянно работает в зоне всемирной сети.

Оба расширения не занимают много места, что позволяет не нагружать слишком карту памяти. После выкачивания файлов с приложениями из интернета, позволено их сразу же применять.

Как открыть поисковик для Даркнета

Еще одним главным отличием Darknet от известного всем интернета является доменные зоны сайтов (.ru, .com и т.д.). В браузере Google Chrome или Mozilla Firefox Мы легко откроем эти сайты. Но в Даркнет при помощи этих ссылок попасть нельзя. В этой сети используются свои доменные зоны.

Поэтому теневая сеть почти полностью отделена от глобальной. Чтобы открыть один из таких сайтов, вам необходимо скачать на свой компьютер (или другое устройство) браузер Tor. Его интерфейс напоминает графическую оболочку обычных браузеров. Поэтому трудностей в его применении не заметит даже неопытный пользователь. Он бесплатен и доступен для скачивания на странице https://www.torproject.org/.

# 3- Tor Browser:

Хотя вы можете услышать много противоречивых мнений о браузере Tor , одно можно сказать наверняка: нет ни одного браузера, который мог бы конкурировать с уровнем предоставляемой им анонимности.

Если вы ищете полную конфиденциальность и анонимность, то вы должны рассмотреть Tor. Это лучший браузер для пользователей.

Это привело к объединению с ВМС США с единственной целью – предоставить анонимный веб-браузер.

Сеть Tor предлагает полное анонимное общение. Его главная цель – защитить и защитить личные и конфиденциальные данные пользователя, как правило, от киберпреступника, который заинтересован в их слежке.

Tor Browser является домом для темной паутины. Используя домен .onion, несколько человек скачивают Tor, чтобы установить свои секретные службы. Он предлагает различные нелегальные продукты, такие как наркотики, поддельные предметы, оружие, оружие и киллеры.

Используя этот браузер, правонарушители, вероятно, будут обращаться к службе в надежде выполнить свою незаконную работу после защиты экрана компьютера.

Tor представляет собой полный пакет различных инструментов. Это мощная модифицированная версия Firefox Extended Support Release. Кроме того, наряду с многочисленными другими функциями конфиденциальности, которые делают его самым безопасным браузером.

Он не способен отслеживать и сохранять данные.

Желательно настроить ваши привычки просмотра, чтобы убедиться, что вы не выполняете никаких действий, которые могут раскрыть вашу настоящую личность.

Для вторичных браузеров Tor – это не просто инструмент, а идеальный выбор для многих частных действий. Пользователи должны запускать его с помощью USB-накопителя, чтобы обеспечить их анонимность.

Как Tor работает, чтобы максимизировать безопасность?

Использование браузера Tor относительно просто.

Начальный этап включает в себя загрузку и установку браузера Browser, который впоследствии заменит Chrome, Firefox и любой другой браузер, который вы будете использовать.

Теперь, после шага загрузки, все, что вы делаете, становится защищенным.

Tor упаковывает ваши данные и информацию в зашифрованные пакеты перед входом в сеть. Затем он удаляет часть пакета, которая содержит информацию и данные, такие как размер, источник, время, целевой пункт назначения, и все это может быть использовано, чтобы узнать о диспетчере.

На следующем этапе оставшиеся пакеты данных и информации шифруются перед отправкой закодированных данных через несколько серверов / ретрансляторов, где они не отслеживаются.

Затем каждый сервер сначала расшифровывает, а затем повторно шифрует данные, чтобы убедиться, куда они приходят и куда идут. Тем не менее, он не может отслеживать информацию дальше, чем.

Подведем итог

Даркнет – штука интересная, опасная и, по большому счёту, большинству людей не нужная. В открытой части интернета можно найти значительную часть того, что предлагается в тёмном сегменте.

Обманов и разводов в даркнете также хватает. Права пользователей не гарантированы ничем. Равно как и анонимность. Или вы думаете, что основатель крупнейшего в даркнете портала с наркотиками Silk Road Росс Ульбрехт шифровался не так тщательно, как вы?

The following two tabs change content below.

Mining-Cryptocurrency.ru

Материал подготовлен редакцией сайта «Майнинг Криптовалюты», в составе: Главный редактор — Антон Сизов, Журналисты — Игорь Лосев, Виталий Воронов, Дмитрий Марков, Елена Карпина. Мы предоставляем самую актуальную информацию о рынке криптовалют, майнинге и технологии блокчейн.

Отказ от ответственности: все материалы на сайте Mining-Cryptocurrency.ru имеют исключительно информативные цели и не являются торговой рекомендацией или публичной офертой к покупке каких-либо криптовалют или осуществлению любых иных инвестиций и финансовых операций.

Новости Mining-Cryptocurrency.ru

- Bloomberg: Биткоин находится в бычьем рынке с ближайшим сопротивлением на $100 000 — 21.11.2021

- Сальвадор выпускает биткоин-облигации на $1 млрд для развития инфраструктуры майнинга — 21.11.2021

- Глава Twitter Джек Дорси представил White Paper децентрализованной криптобиржи tbDEX — 21.11.2021

- Обзор криптовалюты Polygon (MATIC) — преимущества и недостатки проекта — 21.11.2021